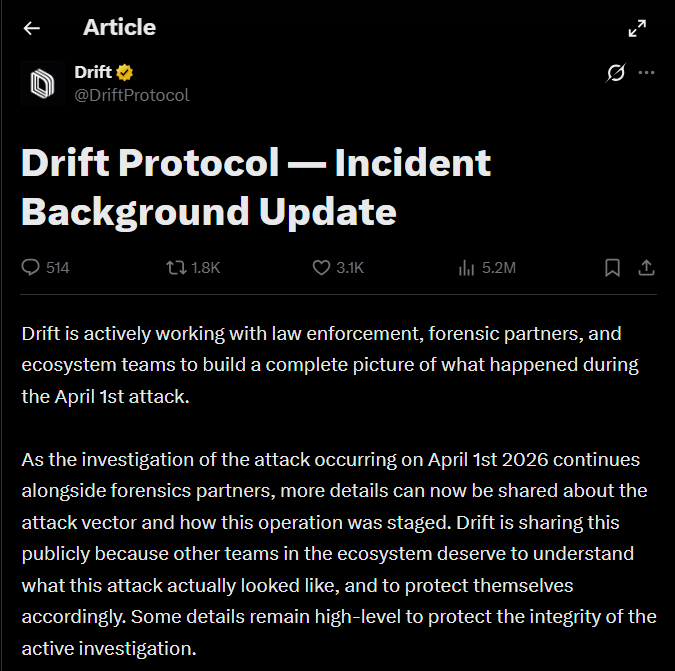

Drift Protocol mengungkap bahwa eksploit senilai sekitar US$280 juta pada 1 April bukan bermula dari celah smart contract, melainkan dari operasi sosial engineering yang disusun selama sekitar enam bulan. Menurut penjelasan terbaru tim, pelaku mendekati kontributor Drift sejak musim gugur 2025 dengan menyamar sebagai quantitative trading firm yang ingin terintegrasi ke protokol.

Hubungan itu kemudian dibangun lewat grup Telegram, pertemuan tatap muka di beberapa konferensi kripto lintas negara, serta onboarding Ecosystem Vault seperti integrasi normal lainnya. Drift menyebut grup tersebut bahkan menempatkan lebih dari US$1 juta modal mereka sendiri ke dalam vault, sehingga operasinya terlihat seperti aktivitas institusional yang sah.

Jalur Masuk Diduga Berasal dari Repo dan Aplikasi Uji Coba

Dalam penilaian awalnya, Drift mengidentifikasi dua kemungkinan jalur kompromi. Satu kontributor diduga terinfeksi setelah meng-clone code repository yang dibagikan pelaku dengan dalih untuk men-deploy frontend vault mereka.

Kontributor lain diduga diarahkan untuk memasang versi beta sebuah aplikasi lewat Apple TestFlight yang disebut sebagai wallet product milik grup tersebut. Drift menyatakan jejak forensik perangkat dan histori komunikasi mengarah ke hubungan inilah sebagai jalur intrusi yang paling mungkin.

Drift juga menyorot kerentanan pada VS Code dan Cursor yang sempat banyak diperingatkan peneliti keamanan pada Desember 2025 hingga Februari 2026. Dalam skenario itu, membuka file, folder, atau repository tertentu bisa memicu eksekusi kode arbitrer tanpa prompt tambahan dari user. (

Drift Sebut Polanya Mirip Peretas Radiant Capital

Dengan dukungan tim SEAL 911, Drift menilai dengan tingkat keyakinan menengah-tinggi bahwa operasi ini dijalankan oleh aktor yang sama dengan peretasan Radiant Capital pada Oktober 2024. Keterkaitan itu disebut muncul dari irisan on-chain maupun pola operasional yang serupa.

Drift menyebut aliran dana yang dipakai untuk menyiapkan dan menguji operasi ini bisa ditelusuri kembali ke pelaku serangan Radiant. Di sisi lain, persona yang dipakai sepanjang kampanye juga disebut memiliki kemiripan yang bisa dihubungkan dengan aktivitas DPRK-linked yang sudah dikenal sebelumnya.

Meski begitu, atribusi final dari Mandiant belum dirilis. Drift mengatakan Mandiant kini memimpin investigasi forensik, sementara penetapan resmi masih menunggu hasil pemeriksaan perangkat yang terdampak.

Protokol Dibekukan, Dana Dicoba Dilacak

Drift menyatakan seluruh fungsi protokol yang tersisa telah dibekukan, wallet yang terkompromi sudah dikeluarkan dari multisig, dan alamat pelaku telah ditandai ke exchange serta bridge operator. Eksploit ini menjadi insiden DeFi terbesar pada 2026 sejauh ini dan termasuk salah satu insiden keamanan terbesar dalam sejarah Solana.

Di saat yang sama, kritik juga muncul ke Circle setelah pelaku diduga memindahkan sekitar US$232 juta USDC dari Solana ke Ethereum lewat CCTP selama sekitar enam jam tanpa ada dana yang dibekukan. Klaim ini ramai setelah ZachXBT menilai respons Circle terlalu lambat dalam fase awal setelah serangan.

Drift juga meminta tim lain yang merasa mungkin pernah didekati pola serupa untuk menghubungi SEAL 911. Sejumlah peneliti independen yang membantu investigasi mengatakan metode ini termasuk salah satu operasi DPRK paling terarah yang pernah mereka lihat di sektor kripto.

Disclaimer: Artikel ini disusun untuk tujuan informasi dan edukasi. Isi artikel bukan merupakan nasihat keuangan, investasi, hukum, atau rekomendasi transaksi. Selalu lakukan riset mandiri dan pahami risiko sebelum mengambil keputusan.

Nikmati token paling trending, airdrop setiap hari, biaya yang sangat rendah, dan likuiditas yang komprehensif

Daftar