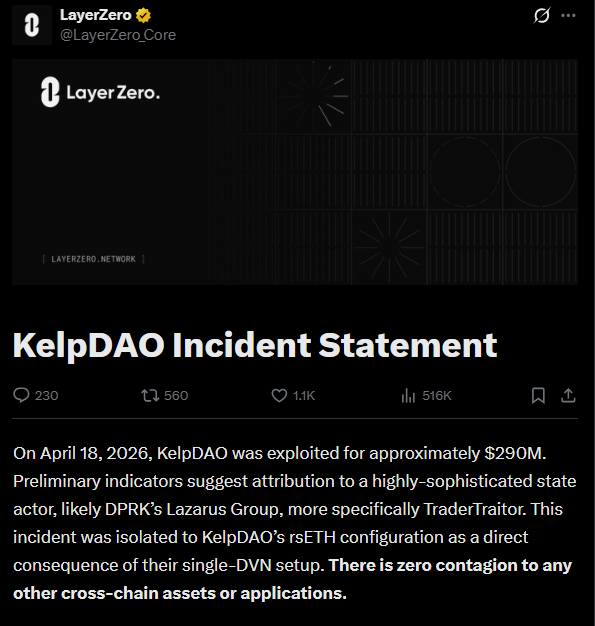

LayerZero menyebut exploit Kelp DAO senilai sekitar US$290 juta hingga US$292 juta tidak berasal dari bug di protokol intinya, melainkan dari cara Kelp mengatur sistem verifikasi untuk bridge rsETH. Serangan pada 18 April itu menguras 116.500 rsETH dan, menurut penilaian awal LayerZero, kemungkinan terkait dengan Lazarus Group dari Korea Utara, lebih spesifik unit TraderTraitor.

Poin itu penting karena LayerZero berusaha memisahkan risiko aplikasi dari risiko protokol. Pesan utama mereka jelas: celah ini tidak menular ke aplikasi lain yang memakai setup multi-verifier, sehingga masalahnya dianggap spesifik ke integrasi rsETH milik Kelp, bukan kegagalan menyeluruh di layer messaging LayerZero.

Jalur Serangan Menembus Layer Infrastruktur

Serangan ini bekerja dengan menargetkan node RPC yang dipakai verifier LayerZero Labs untuk memeriksa pesan lintas chain. Pelaku lebih dulu mendapatkan akses ke daftar RPC yang dipakai DVN, lalu meracuni dua node agar mengirim data palsu yang menyatakan transaksi cross-chain tertentu benar-benar terjadi.

Tekniknya tidak berhenti pada dua node itu saja. Pelaku juga menjalankan serangan DDoS ke node RPC yang masih bersih agar sistem failover berpindah ke node yang sudah diracuni. Kombinasi ini membuat verifier melihat pesan palsu sebagai pesan sah, padahal transaksi aslinya tidak pernah terjadi di chain sumber.

Begitu failover terjadi, bridge Kelp melepaskan 116.500 rsETH ke attacker. LayerZero juga menyebut software berbahaya pada node yang disusupi kemudian menghapus diri sendiri, sehingga jejak lokal ikut hilang dan proses investigasi menjadi lebih rumit.

Konfigurasi 1-of-1 Jadi Titik Gagal Utama

LayerZero menegaskan exploit ini hanya bisa berhasil karena Kelp memakai konfigurasi 1-of-1 DVN, yang berarti hanya ada satu verifier tanpa lapisan pengecekan independen. Struktur seperti itu menciptakan single point of failure, sehingga satu jalur verifikasi yang tercemar sudah cukup untuk meloloskan pesan palsu.

Rekomendasi untuk memakai multi-verifier sebenarnya sudah diberikan sebelumnya. Setup yang lebih keras semestinya meminta konsensus dari beberapa DVN independen, sehingga manipulasi pada satu jalur data tidak akan cukup untuk melepaskan aset dari bridge. LayerZero menyebut Kelp tetap memilih model 1/1 meski praktik terbaik soal diversifikasi verifier sudah pernah disampaikan.

Setelah insiden itu, LayerZero menyatakan tidak akan lagi menandatangani pesan untuk aplikasi yang masih memakai konfigurasi 1/1. Kelp sendiri sudah menghentikan kontrak rsETH di mainnet Ethereum dan beberapa layer-2 sambil melanjutkan investigasi bersama pihak eksternal, tetapi belum memberi jawaban publik yang rinci soal kenapa setup 1/1 tetap dipakai.

Efek Rambatnya Langsung Kena DeFi

Dampak serangan ini cepat menyebar ke Aave setelah rsETH hasil exploit dipakai sebagai collateral untuk meminjam aset lain. Kekhawatiran soal bad debt mendorong pembekuan market rsETH di Aave, lalu memicu arus keluar lebih dari US$10 miliar dari protokol itu, sementara total value locked sektor DeFi turun sekitar 7% ke kisaran US$86,3 miliar.

Kasus ini mengubah fokus market dari sekadar “apakah ada bug di kode” menjadi “seberapa aman konfigurasi aplikasi yang dibangun di atas protokol lintas chain.” Serangan pada Kelp menunjukkan bahwa infrastruktur yang terlihat berjalan normal bisa tetap runtuh saat satu titik verifikasi dibiarkan terlalu terpusat, apalagi ketika lawannya sudah bergerak dengan pola serangan setingkat Lazarus.

Disclaimer: Artikel ini disusun untuk tujuan informasi dan edukasi. Isi artikel bukan merupakan nasihat keuangan, investasi, hukum, atau rekomendasi transaksi. Selalu lakukan riset mandiri dan pahami risiko sebelum mengambil keputusan.

Nikmati token paling trending, airdrop setiap hari, biaya yang sangat rendah, dan likuiditas yang komprehensif

Daftar